عنوان پایان نامه : تأثیر ریسک سیستماتیک بر بازده سهام شرکتهای دارویی و شیمیایی با استفاده از تحلیل موجک در بورس اوراق بهادار تهران ( با توجه به نوسان پذیری بازده )

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : تحقیق حاضر به بررسی رابطهی بین بازده سهام و ریسک سیستماتیک در افقهای زمانی میانمدت و بلندمدت و بررسی تأثیر میزان نوسانات بازار بر رابطهی فوق در شرکتهای دارویی و شیمیایی پذیرفتهشده در بورس اوراق بهادار تهران در بازده زمانی ۱۳۸۷ الی ۱۳۹۲ می پردازد. در بازار سرمایه یکی از مهمترین مباحث ارتباط بین ریسک و بازده است، مخصوصاً ریسک سیستماتیک؛ زیرا اعتقاد بر این است که بازده سهام فقط تابعی از ریسک سیستماتیک است. تحقیقات بسیاری در زمینه بررسی رابطهی بین ریسک و بازده انجامشده است. از جمله این تلاشها، تحقیقی است که توسط شارپ انجام شد. او با معرفی مدل CAPM) مدل قیمتگذاری داراییهای سرمایهای) فرض کرد که بین ریسک سیستماتیک و بازده اوراق بهادار رابطهی خطی ساده و مثبتی وجود دارد. به منظور آزمون فرضیات تحقیق ابتدا دوره تحقیق را بر اساس وارایانس شاخص صنعت داروسازی و شیمیایی به دو دسته دورههای پر نوسان و کم نوسان تقسیم شده است. سپس اطلاعات مربوط به ریسک سیستماتیک و بازده سهام در دورههای پر نوسان و کم نوسان را با روش تبدیل موجک گسسته همپوشانی (DWT) و با موجک دابشیز ۴ با استفاده از نرمافزار MATLAB به دوره زمانی کوچکتر تجزیه نموده، سپس به منظور آزمون فرضیههای تحقیق، از تحلیل رگرسیون استفادهشده است. نتایج آزمون فرضیههای تحقیق نشان میدهد رابطه معناداری بین ریسک سیستماتیک و بازده در دوره زمانی پر نوسان در افقهای زمانی میانمدت و بلندمدت وجود دارد. همچنین در دروه های زمانی کم نوسان نیز در افقهای زمانی میانمدت رابطه معناداری میان ریسک سیستماتیک و بازده وجود دارد ولی فقط در افق زمانی بلندمدت ۱۸۲ روزه رابطه معنادار میان ریسک و بازده به اثبات می رسد

فهرست :

چکیده

فصل اول: کلیات پژوهش

مقدمه

تعریف و بیان مسئله پژوهش

ضرورت و اهمیت پژوهش

اهداف پژوهش

هدف اصلی پژوهش

اهداف فرعی پژوهش

سؤالات پژوهش

فرضیههای پژوهش

مدل مفهومی پژوهش

متغیرهای پژوهش

متغیر مستقل

متغیر وابسته

جنبه جدید بودن و نوآوری پژوهش

قلمروی پژوهش

قلمرو موضوعی پژوهش

قلمرو مکانی پژوهش

قلمرو زمانی پژوهش

روش تحقیق

ابزار گردآوری اطلاعات و روش تجزیه و تحلیل آن

تعریف واژگان کلیدی

ساختار کلی پژوهش

خلاصه فصل

فصل دوم: مبانی نظری و پیشینه پژوهش

مقدمه

مبانی نظری تحقیق

ریسک مالی

منابع ریسک مالی

انواع ریسک مالی

روشهای پیشبینی قیمت اوراق بهادار

روش پرتفوی یا تئوری گشت تصادفی

روش اساسی یا تجزیه و تحلیل بنیادی

روش نموداری یا تجزیه و تحلیل تکنیکی

برخی از اصطلاحات سرمایهگذاری

نهادهای مالی

بازده بدون ریسک

ریسک

ریسک غیرسیستماتیک

ریسک سیستماتیک

فاکتور بتا

ریسک بازار

مدل قیمتگذاری داراییهای سرمایهای

نظریه بازار کارا

اشکال مختلف بازار کارا

شکل قوی بازار کارا

شکل نیمه قوی بازار کارا

شکل ضعیف بازار کارا

عوامل مؤثر بر ریسک و بازده سرمایهگذاری در محصولات مالی

عوامل کلان

سیاستها و خط مشیهای دولت

عوامل فرهنگی و اجتماعی

وضعیت صنعت

شرایط اقتصادی و دورانهای تجاری و مالی

عوامل خرد

میزان تقاضا و کشش کالای تولیدی شرکت

سیاستها و خط مشیهای مدیریت

وضعیت مالی و حسابهای شرکت

میزان وابستگی تولید شرکت به عوامل حیاتی و به خارج، وضعیت عمومی و جهانی منابع

عوامل غیراقتصادی

تمایل به ریسک

ادراک ریسک

نرخ بازده مورد انتظار

تجربه و دانش سرمایهگذاری سرمایهگذاران

مروری بر مطالعات تجربی

تحقیقات انجامشده در خارج از کشور

تحقیقات صورت گرفته در داخل کشور

خلاصه فصل

فصل سوم: روششناسی پژوهش

مقدمه

روش تحقیق

قلمرو پژوهش

قلمرو زمانی

قلمرو موضوعی

قلمرو مکانی

روش جمعآوری اطلاعات

ابزار گردآوری اطلاعات

شیوه گردآوری اطلاعات

روایی و اعتبار دادهها

جامعه و نمونه آماری

اهداف مشخص پژوهش

هدف اصلی پژوهش

اهداف فرعی پژوهش

سؤالات پژوهش

فرضیههای پژوهش

مدل پژوهش.

متغیرهای پژوهش

متغیر مستقل

متغیر وابسته

روش تجزیه و تحلیل دادهها

تحلیل طیفی

محدودیتهای تحلیل طیفی

تحلیل موجک

تبدیل فوریه

تبدیل فوریه پنجرهای

تبدیل موجک پیوسته

تبدیل موجک گسسته

تبدیل موجک حداکثر همپوشانی

نکات مهم در استفاده از تبدیل موجک

خلاصه فصل

فصل چهارم: تجزیه و تحلیل دادهها

مقدمه

روشهای تجزیه و تحلیل اطلاعات

تشریح روشهای آماری جهت آزمون فرضیههای پژوهش

آمار توصیفی

آزمون فرضیههای پژوهش

آزمون فرضیه اول

آزمون فرضیه دوم

آزمون فرضیه سوم

آزمون فرضیه چهارم

خلاصه فصل

فصل پنجم: خلاصه، نتیجهگیری و پیشنهادها

مقدمه

خلاصه نتایج آزمون فرضیههای تحقیق

نتیجه فرضیه اول

نتیجه فرضیه دوم

نتیجه فرضیه سوم

نتیجه فرضیه چهارم

محدودیتهای پژوهش

پیشنهادات پژوهش

پیشنهادات منتج از آزمون فرضیهها

سایر پیشنهادات تحقیق

خلاصه فصل

پیوستها

منابع و مآخذ

چکیده (انگلیسی)

عنوان پایان نامه : شبکه های بیسیم wireless

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : برای انتقال اطلاعات احتیاج به رسانه انتقال و سیستم انتقال می باشد . رسانه های انتقال اجزا فیزیکی می باشند که انتقال اطلاعات در آنها صورت می گیرند وعبار تند از : زوج سیم به هم تابیده کابل کواکس فیبر نوری و مخابرات بی سیم . وجود منابع طبیعی از قبیل کوه جنگل باتلاق هزینه های بالای کابل کشی دربعضی مناطق سختی کابل کشی و گاه ناممکن بودن کابل کشی در مناطق دورافتاده زمان بری برپایی یک شبکه کابلی نیاز به پهنای باند بالا و دسترسی آسان وهزینه های پایین نصب و بهره وری در شبکه بی سیم امروزه کاربران را به سوی استفاده از این شبکه ها سوق داده است . همچنین یکی از پدیده های عصر ما معتادان اینترنتی می باشد . کسانی که می خواهند ۴۲ ساعته از اینترنت استفاده کنند . برای این قبیل افراد که دایما در حال جا به جا شدن هستند دیگر زوج سیم به هم تابیده کابل کواکس و فیبر نوری کاربرد ندارد . هر گاه کاربر شرکت یا برنامه کاربردی خواهان آن باشد که داده ها واطلاعات مورد نیاز خود را به صورت متحرک و در هر لحظه در اختیار داشته باشند شبکه های بی سیم جواب مناسبی برای آنها است . محیط های بی سیم دارای ویژگی های منحصر به فردی می باشند که در مقایسه باشبکه های محلی سیمی جایگاه خاصی را به این گونه شبکه ها می بخشد . عموم به عنوان یک ایستگاه مرکزی کاری که می تواند ارتباط ر ا بین WiFi مردم به چندین کاربر به طور یکسان به اشتراک بگذارد

فهرست :

فصل اول مقدمه

مقایسه شبکه های بی سیم و کابلی

تشریح مقدماتی شبکه های بی سیم

شبکه های بی سیم کاربرد مزایا ابعاد

فصل دوم انواع شبکه wireless از نظر ابعاد و استانداردها

انواع شبکه wireless از نظر ابعاد

سیستم های شبکه wireless

انواع استاندارد

استاندارد شبکه محلی بی سیم

فصل سوم معماری و روش های ارتباط

معماری شبکه محلی بی سیم

روش های ارتباط بی سیم

ابزار آلات جانبی شبکه های wireless

راه اندازی شبکه های wireles

طریقه ارتباط شبکه wireless جهت ارتباط بین ISP و user

فصل چهارم مزایای و مشکلات

مزایای تکنولوژی شبکه های wireless

مشکلات استفاده از شبکه های wireless

تاثیر وضعیت جغرافیایی بر شبکه wireless

تاثیر باران بر شبکه wireless

تاثیر باد بر شبکه wireless

ارتباط رادیویی و مشکلات آن

فصل پنجم امنیت

انواع روش های امنیتی بر شبکه های بی سیم

امنیت در شبکه های بی سیم

رویکرد عملی به امنیت در شبکه های بی سیم

چهار نکته مهم در امنیت شبکه های بی سیم

پنج نکته در مورد امنیت شبکه های بی سیم

فصل ششم انواع شبکه و کارایی

Wimax

Blutooth

آینده شبکه wireless

فصل هفتم رمزنگاری

رمزنگاری در شبکه

فصل هشتم جدول فرکانس ها

جدول تخصیص فرکانس shf

باند فرکانس بی سیم

آشنایی جامع و کامل با شبکه های بی سیم Wireless و تکنولوژی WiFi

عنوان پایان نامه : جرایم رایانه ای و مقایسه ایران با سایر کشور ها

قالب بندی : Word

قیمت : رایگان

شرح مختصر : امروز بحث فناورى اطلاعات و ارتباطات نوین، که تجلى روشن آن فضاى تبادل اطلاعات (فضاى-سایبر) است. مسئله جدیدى را با عنوان پاسخگویى به سوء استفادههایى که از فضاى تبادل اطلاعات به عمل مىآید پیش روى دانشمندان علوم جنائى قرار داده است. در این پایان نامه جرایم رایانهای را در ابعاد خرد و کلان را مورد بررسى قرار مىدهم، این بحث در قالب دو بخش دنبال مىشود. در بخش اول، پس از توضیحاتی راجع به تاریخچه جرائم رایانهاى، به تعاریف و برداشت های مختلف آن پرداخته و انواع و خصوصیات هرکدام را بیان میکنیم ودربخش دوم مقاله به محتوای این نوع جرایم گوشه چشمی داریم سپس آثار مخرب جرایم رایانه ای را به تفصیل توضیح داده و در ادامه. نحوه پیشگیری از این جرایم و بالاخره در آخر از جرایم رایانه ای در کشورمان بحث خواهیم کرد. من در تلاش بودم که یک پایان نامه خوبی جمع آوری کنم بخاطر همین پیگیرکارها و منابع خوبی بودم که در اول با کار پلیس فتا نیروی انتظامی آشنا شدم که خیلی بر اطلاعات خودم در ضمینه آشنایی با جرایم اینترنتی و دیگر مباحث آشنا شدم پس از آن به انقلاب رفتم که منابعی در این ضمینه پیدا کنم که بتواند در نگارش پایان نامه کمکم کند.

فهرست :

مقدمه

تاریخچه جرایم رایانهای

انواع و ویژگی های جرائم رایانه ای

دسته بندی جرایم

تعریف جرایم رایانه ای

جرم رایانه ای چیست؟

دسته بندی جرایم رایانه ای

قوانین جرایم رایانه ای نسل اول

.جرایم رایانهای محض

.جرایم رایانهای سنتی

تعریف موسع جرایم رایانه ای

انواع ویژگی های جرایم رایانه ای

انواع جرم های رایانه ای

حمله فیشینگ چیست؟

گروه ویروس های کامپیوتری

وسایل سایبری

ویژگی های جرایم رایانه ای

محتوای جرایم رایانه ای

محتوا علیه عفت واخلاق

محتوا علیه مقدسات اسلام

محتوا علیه امنیت وآسایش عمومی

محتوا علیه مقامات ونهادهای دولتی

محتوا برای ارتکاب جرایم رایانهای

امور سمعی و بصری و مالکیت معنوی

محتوای دعوت کننده به جرم

جرایم رایانه ای از زبان نوتورن

درصدهای مبتلایان به جرائم رایانه ای

آثارمخرب جرایم رایانه ای

اعتیاد مجازی

بحران هویت

انحرافات جنسی

آثار اجتماعی و فرهنگی

کاهش امنیت و احساس آرامش، به ویژه در کاربران اینترنتی

کاهش علایق و ارزش های ملی نزد کاربر

تغییر هنجارهای فرهنگی

ناامنی مالی و سرمایه گذاری

کم رنگ شدن ارزش های مترقی

راهکارهای پیشگیرانه

جرائم رایانه ای و راهکارهای پیشگیرانه

نقش مردم در پیشگیری از وقوع جرایم رایانه ای

ارتش سایبری ایران

جرایم رایانه ای درکشور

جرایم رایانه ای مهم در کشور

درآمدهای ناشی از جرایم سایبری

جرایم بانکی بیشترین آمار جرایم رایانه ای درکشور

آلوده ترین استان های کشور در ضمینه ارسال بدافزار

منظور از جرم دسترسی غیرمجاز چیست؟

مجازات جرم دسترسی غیرمجاز چیست؟

منظور از شنود غیرمجاز چیست؟

مجازات جرم شنود غیرمجاز چیست ؟

جاسوس رایانهای کیست ؟

مجازات های جاسوس رایانه ای چه خواهد بود؟

آموزش هایی برای کشف جرایم رایانه ای

عنوان پایان نامه : رمزنگاری در ارتباطات داده

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : شبکه های کامپیوتری از دیدگاه اجتماعی یک پدیده ی فرهنگی و از دید مهندسی کامپیوتر یک تخصص وعلم به شمــــار می رود .در جهان امـروز توسعـه و پیشرفـت دانش به توسعه و گستـرش شبــکه های کامپیوتری وارتباطات وابسته شده است. هدف اصـلـی در فناوری اطلاعات تولیـــد دانش جدیـد از دانش های گردآوری شده می باشد ومنظــور از این دانش مفاهـیم نظـری نمی باشند بلکه کلیـه ی آگا هی ها و دانش هایی می باشد که از طریـق آن ها می توان دانشی جدید پدید آورد. موضـوع مورد تحقــیق در این مقـاله امنیــت در ارتباطـات داده می باشد و روش و شیـوه های متفاوتی از آن توضیح داده شده است از جملــه این روش ها رمزنـگاری داده ها در برقـراری ارتباطات داده می باشد. اهمیت رمزنگاری در حفظ برقراری امنـیت روز به روز در حال توسعه و گستــرش می باشد و همگــان در این زمینه را بر آن داشته تا به دنبال روش ها وشیوه های جدید باشند تا از نفوذ بد اندیـشان و مجـرمین اینـترنتی به اطلاعات دیگران و سو استفاده از این اطلاعات را جلوگیـری کنند. بررسی الگوریتم های رمزنگاری محدودیت هایی دارد از آن جمله که بایستی پیاده سازی شود و اگر سعــی در شکستـن این الگوریتـم ها وجود داشتـه باشد و هدف متخصص حمـله به این الگوریتم ها باشد بایستـی امکان آن فراهم باشد . حدود چهارده هزار رایانه به کار گرفتـه شد تا این الگوریتم شکسته شود. DESمثلاً برای شکستـن الگوریتم چارچـوب نظری این مقـاله مطالعه و و تحقیق در زمینه ی رمزنگاری ،الگوریتـم های کشف شده ی آن و نقاط ضعف این الگوریتم ها می باشد . الگوریتم های زیـادی در زمینـه ی رمزنگاری کشف شده است که هـر کدام به نوبه ی خود و در زمان خودشان از محبوبیت بسیاری برخودار بودند ولی به محض شکسته شدن و حملـه به آن ها شهرت خود را از دست دادند تا جاییکه سعی در پدیدآوردن الگوریتم های جدیدی در این زمینه میشد. با پیشرفـت شبکـه های کامپیوتری و فناوری اطلاعـات، رمزنگاری نیز در حال توسعــه و پیشرفـت می باشد و ممکــن است زمانــی الگوریتـم هایی کشف شود که تا مدت ها و یا قرن ها دوام بیـاورد و به راحتـی شکستـه نشود.برای مثال متخصصان به دنبال این هستند که کلمه ی عبور در رایانه ها به فکر عبور تغییر کنند یک هکر نمی تواند امواج مغز شما را هـک کند و وقــتی شما از طریق امواج مغزتان وارد حساب کاربــری یا هر گـــونه اطلاعـات شخصی می شوید یک هکر نمی تواند به هیچ طریقی امواج مغز شما را هــک کند و به اصطـلاح فکر شما را بدزدد و به اطلاعات محرمانه ی شما دست یابد.

نوآوری در شاخـه های مختـلف علم کم نبوده و نیست و بیش تر این نوآوری ها در صــدد بهبودسطح زندگی و راحت تر کردن زندگــی انسان هـــا می باشد .در این مقالــه سعی بر آن است که یکی از این نوآوری ها که در صـدد آسان کردن زندگی انسان ها می باشد شــرح داده شود. امنیت هدفی است که همواره در زندگی بشر از اهمیـت فراوانی برخودار است و این مقوله امنیت جانی،مالی و… را شامل می شود .این مقالــه امنیت داده هـا کــه امــروزه راحـت بودن زندگــی بشریت به آن وابسته است را تشریـح می کند و از موارد حفــظ برقــراری امنیـت در اطلاعات شخصی و داده ها می توان به اصول رمزنگاری در شبکــه های کامپیوتری،اینترنت و… اشاره کرد. این مقاله در مورد تاریخچه ی رمزنگـاری و اینکه این مبحث مهـم از کــی و به چه شیوه هایی در زندگی انسان ها وجود داشته و تاثیری که این مبحـث در برقــراری امنیت داده ها دارد را تشریح می کند. رمزنگاری چه در گذشتـه و چه در حال و چه در آیــنده از مباحـث مهــم و ویــژه در امنیت داده ها و امنیت در ارتباطــات داده میـباشد و مبحـثی می باشد که متخصصان در این زمیــنه بایستــی روز به روز همگام با پیشرفت علـوم کامپیوتری و همگام با پیشرفــت فنـاوری در صدد بهبود الگوریتم هــای آن بکوشـند. در این مقاله روش های سنتی رمزنگـاری، الگوریتــم هــای کنونـی رمزنگــاری اعــم از متقــارن و الگوریتم های رمزنگاری نامتقارن تشریح شده است . هـمچنیـن نقـاط ضعـف هرکدام از این روش هــا و اینکــه جهت بهبود هرالگوریتم و هر روش چه تدابیری اندیشیده شده است نیز بیان شده است. هــم چنین تفاوت الگوریتـم هـای رمزنگاری و اینکـه هر کـــدام در چه زمیـنه هـــایی کاربـرد بیش تر و بهینه تری دارند نیز به طـــورکـامل ذکر شده است. نتایـج این پایـــان نامه نشان می دهد که الگوریتـم های رمزنگــاری در جهــت پیــشرفته شدن رو به جـلو حرکــت می کنند و بدیـن ترتیب بد اندیشان و مجرمین اینترنتی را ناکام خواهند گذاشت

فهرست :

بخش اول مقدمه

مقدمه

فصل اول مفاهیم اصلی در ارتباطات داده

ارتباط داده

انتقال داده

اینترنت

ارتباطات داده و نظام اقتصادی

Data communication concepts

مدهای انتقال داده

VPN

Firewall

عملکرد کلی و مشکلات استفاده از یک دیوارآتش

اجزای جانبی یک دیوار آتش

تفاوت بین فایروال های سخت افزاری و نرم افزاری

فصل دوم امنیت در ارتباطات داده

امنیت شبکه

فصل سوم تاریخچه ی رمزنگاری

نمونه هایی از روش های رمزنگاری در تاریخ

رمزنگاری در کشورها

مخابره بوسیله ی پرچم

رمزنگاری داده

رمزنگاری پیشرفته

رمزنگاری سخت افزاری

اصول ششگانه ی کرکهف

ارتباط رمزنگاری با داده کاوی

پروژه ECHELON

پروژه PRISM

تفاوت شنود و داده کاوی

Steganography

تفاوت رمزنگاری با نهان نگاری

بخش دوم کارهای مرتبط

فصل چهارم الگوریتم های سنتی رمزنگاری

الگوریتم ها

روش های جانشینی

نقاط ضعف روش های جانشینی

روش های جایگشتی

مثال از روش های جایگشتی

نقاط ضعف روش های جایگشتی

توابع بدون کلید

hash

موارد استفاده از Hash

انواع Hash

MD

پیاده سازی الگوریتم MD

نمونه کدهای الگوریتم MD

توابع مبتنی بر کلید

بخش سوم متن تحقیق

فصل پنجم الگوریتم های متقارن در رمزنگاری

الگوریتم های متقارن

رمزهای دنباله ای و قطعه ای

شرح الگوریتم های رمزنگاری متقارن

رمزگذاری DES

پیاده سازی الگوریتم DES در C#.Net

ECB(Electronic code book)

استاندارد پیشرفته ی رمزنگاری(AES)

پیاده سازی الگوریتم AES

فصل ششم الگوریتم های نامتقارن در رمزنگاری

الگوریتم های نامتقارن

الگوریتم های رمزنگاری نامتقارن

شیوه ی رمزگذاری کلید خصوصی

مقایسه ی الگوریتم های رمزنگاری متقارن و نامتقارن

RSA روشی جهت پیاده سازی رمزگذاری کلید عمومی

موارد استفاده از الگوریتمRSA

فصل هفتم انواع پروتکل های رمزنگاری

پروتکل تبادل کلـید دیفـی،هلمن

SSL

بخش چهارم نتیجه گیری

فصل هشتم آینده ی ارتباطات داده و رمزنگاری

نتیجه گیری از مباحث

رمزنگاری کوانتوم آینده ی رمزنگاری

عنوان پایان نامه : بررسی شبکه های حسگر بی سیم زیر آب

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : امروزه استفاده از شبکه های حسگر بی سیم به صورت فزاینده ای در حال رشد است. از آنجا که حسگرهای بی سیم قابلیت کارکرد در نواحی مختلف بدون نیاز به وجود زیرساخت ارتباطی را دارا می باشند. همچنین با توجه به وجود مرزهای آبی طولانی در کشورمان، شایسته است تا پژوهشی در این زمینه داشته باشیم. در فصل اول برآنیم تا مروری داشته باشیم بر حسگرهای بی سیم، و به ساختمان کلی گره بپردازیم. با توجه به مرزهای آبی کشورمان و همچنین اکتشاف منــابع زیرآبی، جمع آوری داده ها، ناوبری، نظارت بر سازه های زیرآبی و… در فصـــل دوم به خصوصیات محیط زیرآب، شبــــکه حســـگر بی سیم در زیرآب و کاربردهای آن مـــی پردازیم. در فصل سوم به چالش ها و معایب حسگرها در زیرآب پرداخته و با توجه به تفاوت های بسیار در نمونه های حسگر زمینی نسبت به نمونه های حسگر زیرآبی در کانال انتشار در زیرآب، در فصل چهارم به بهره گیری از مبانی انتشار صوتی در زیرآب می پردازیم. امیدواریم این پژوهش مورد توجه شما عزیزان واقع شود

فهرست :

مقدمه

فصل اول: مروری بر شبکه ی حسگرهای بی سیم

شبکه ی حسگرهای بی سیم

ساختارکلی ارتباطی شبکه حسگر

ساختمان گره

مهم ترین ویژگی های عمومی شبکه های حسگر

فصل دوم: شبکه های حسگر بی سیم زیر آب

چکیده

مقدمه

خصوصیات محیط زیرآب

شبکه های حسگر بی سیم زیرآب

کاربردهای شبکه های حسگر زیرآبی

فصل سوم: چالش ها و معماری شبکه های حسگر زیر آب

مقدمه

چالش ها

معایب شبکه های حسگر زیرآبی

چالش های طراحی

معماری مخابراتی

شبکه های حسگر زیرآبی دو بعدی

شبکه های حسگر زیرآبی سه بعدی

شبکه های حسگر با وسایل زیرآبی خود مختار

مفاهیمی به منظور طراحی شبکه

فصل چهارم: مبانی انتشار صوتی

مبانی انتشار صوتی

لایه ی شبکه

پروتکل های واکنشی

پروتکل های کنشی

پروتکل های مسیریابی جغرافیایی

تفاوت شبکه های حسگر زیرآبی و زمینی

نتیجه گیری

پیوست

رادار سونار

منابع فارسی

منابع لاتین

عنوان پایان نامه : سیستم mppt مجموعه ای از سلول خورشیدی به روش PSO

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : از تمام منابع انرژی تجدیدپذیر بیشترین توجه به انرژی خورشیدی در دهه ۱۹۷۰ انجام شد.بیشترین توجه به آن بعنوان یک راه حل برای کاهش استفاده از منابع فسیلی و سوختهای هسته ای برای یک محیط زیست پاکیزه تر شد.انرژی خورشیدی ،در سایز عمومی انرژی پتانسیلی دارد که برای تهیه انواع انرژی می توان ذخیره کرد:الکتریکی ، حرارتی ،شیمیایی و هر سوخت قابل حمل و نقل .به هر حال انرژی خورشیدی ،قابل گسترش ،قابل چرخش و معمولا غیر وابسته است. با افزایش ولتاژ کنترل کننده فتوولتائیک، افزودن ماژول های بیشتر در حالت سری محدود خواهد شد و در زمان هاییکه یک یا چند ماژول زیر سایه درخت ها یا اجسام دیگری قرار می گیرند، این امر موجب کاهش ولتاژ شده و ولتاژ سری را هم اندازه (و یا کمتر از) ولتاژ باتری خواهد کرد. ما می خواهیم که ولتاژ MPP بالاتر از ولتاژ باتری باشد تا ناچار به استفاده از برق اضطراری نشویم. امروزه کنترل کنندههای MPPT تا ۶۰۰ ولت برق مستقیم را در ورودی خود تحمل می کنند. این میزان ولتاژ برای زمانیست که سیستم فتوولتائیک شما به شبکه برق متصل است و کابل های بلندی برای شارژ باتری ها به عنوان سیستم برق پشتیبان استفاده می شود.

با توجه به مزایای بی شمار و ارزشمند سیستم های فتوولتاییک به این سیستم ها عیب هایی هم وارد است که عباتست از :

۱ – بازدهی کم و هزینه بالای سرمایه گذاری اولیه .

۲ – محدودیت درساعات کارکرد با تمام ظرفیت در طول روز یا ماه و سال .

۳ – عدم امکان پیوند با سیستم های سوخت پشتیبان مثل سیستم سوخت های فسیلی .

۴ – نیاز به ذخیره سازی با باتری های الکترو شیمیایی که بسیار گران می باشد .

۵ – نیاز به اشغال مساحت زیاد جهت نصب کلکتورها .

فهرست :

تشعشع خورشیدی

انرژی حرارتی خورشیدی

سلول خورشیدی چیست

تاریخچه سلول خورشیدی

علت احتیاج به سلول خورشیدی

ساخت سلول خورشیدی در ایران

فتوولایک و اساس کار سلول های خورشیدی

سیستم های فتو ولاییک

مصارف و کاربردهای فتوولتاییک

تیروگاه فتوولتاییک

معایب و مزایای سلولهای فتوولتاییک

مواد سازنده سلولهای خورشیدی

ماهوه های دریافت کننده انرژی خورشیدی

کریستال سیلیکون سی-اس ای

تولید برق بدون مصرف سوخت

صفحه خورشیدی

انتقال برق بدون سیم از ماه

پنل خورشیدی

یخچالهای خورشیدی

ساخت سلول خورشیدی نانویی

سلول های خورشیدی پلیمر

سلول های خورشیدی بر پایه نامه رساناهای آلی

پلیمرهای هادی

تئوری نوار

پلیمرهای گاف کوچک

سلولهای فتوولتایک آلی تک لایه

بهترین سلول خورشیدی جهان

سلول خورشیدی هیبریدی

الگوریتم بهینه سازی pso

الگوریتم بهینه سازی ذرات

کاربرد الگوریتم بهینه سازی

عنوان پروژه : ساخت آمپلی فایر ۳۰۰ وات

قالب بندی : PDF

قیمت : رایگان

شرح مختصر : آمپلی فایر در دستگاه استریوی خانگی نمونهای از تقویت کننده ولتاژ است و نوع دیگری از آمپلی فایر ها تقویت توان است. تقویت کننده توان در سیستم های صوتی یک نمونه از این تقویت کنندهها است و توان لازم برای راهاندازی بلندگو را تهیه میکند. در واقعه تقویت کننده الکترونیکی وسیلهای برای افزایش توان سیگنال میباشد. تقویت کننده شکل سیگنال ورودی را حفظ کرده اما دامنه بزرگتر آن را بزرگتر میکند.از تقویت کننده ها برای تقویت صدای سازهای مانند گیتار الکتریک، گیتار باس، ویولن برای تقویت انواع خروجی های صدا مانند دستگاه های پخش خانگی، دستگاه های پخش خودرو و برای تقویت صداهای ضبط شده در مسیر دستگاه های ضبط صدا در استودیو های صوتی استفاده می شود.هدف این پروژه ساخت یک آمپلی فایر توان بالاست که داری توان خروجی قابل قبولی باشد که بتوان از آن بصورت کاربردی استفاده کرد.از این آمپلی فایر به راحتی می توان در سیستم های صوتی خانگی و همچنین بعنوان آمپلی خودرو (البته با ساخت جعبه مناسب) استفاده کرد

فهرست :

چکیده

مقدمه

فصل اول:مقدمه ای بر آمپلی فایر

تقویت کننده ها

تقویت کنندههای ولتاژ

تقویت کنندههای جریان

تقویت کننده ترارسانایی

تقویت کننده ترامقاومتی

منابع تغذیه تقویت کننده

اشباع تقویت کننده

پاسخ فرکانسی تقویت کنندهها

دستهبندی تقویت کنندهها بر اساس پاسخ فرکانس

انواع تقویت کننده ها

تقویت کننده های چند ترانزیستوری یا چند طبقه

انواع تقویت کننده های قدرت

بازدهی و راندمان تقویت کننده ها

انواع کلاس های کاری تقویت کننده ها

کلاس A

کلاس B

کلاس AB

کلاس C

کلاس D

راندمان تقویت کننده

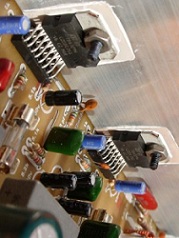

فصل دوم:ساخت PCB مدار آمپلی فایر

استاندارد طراحی مدار چاپی

تهیه اسید مدار چاپی

انواع روش های ساخت PCB

روش ماژیک

روش لتراست

روش لامینت

روش اسپری پزتیو

نحوه ساخت PCB مدار آمپلی فایر ۳۰۰ وات

فصل سوم: ساخت آمپلی فایر

نحوه لحیم کاری با هویه

مدار منبع تغذیه آمپلی فایر

نقشه شماتیک مدار آمپلی فایر ۳۰۰ وات

PCB آمپلی فایر ۳۰۰ وات

نقشه پشت برد مدار آمپلی فایر

اجرای در نرم افزار Proteus 37

تصاویر آمپلی فایر بعد از ساخت

دیتا شیت ICTDA7294

منابع